有坏人在刷流量,生气🤯!

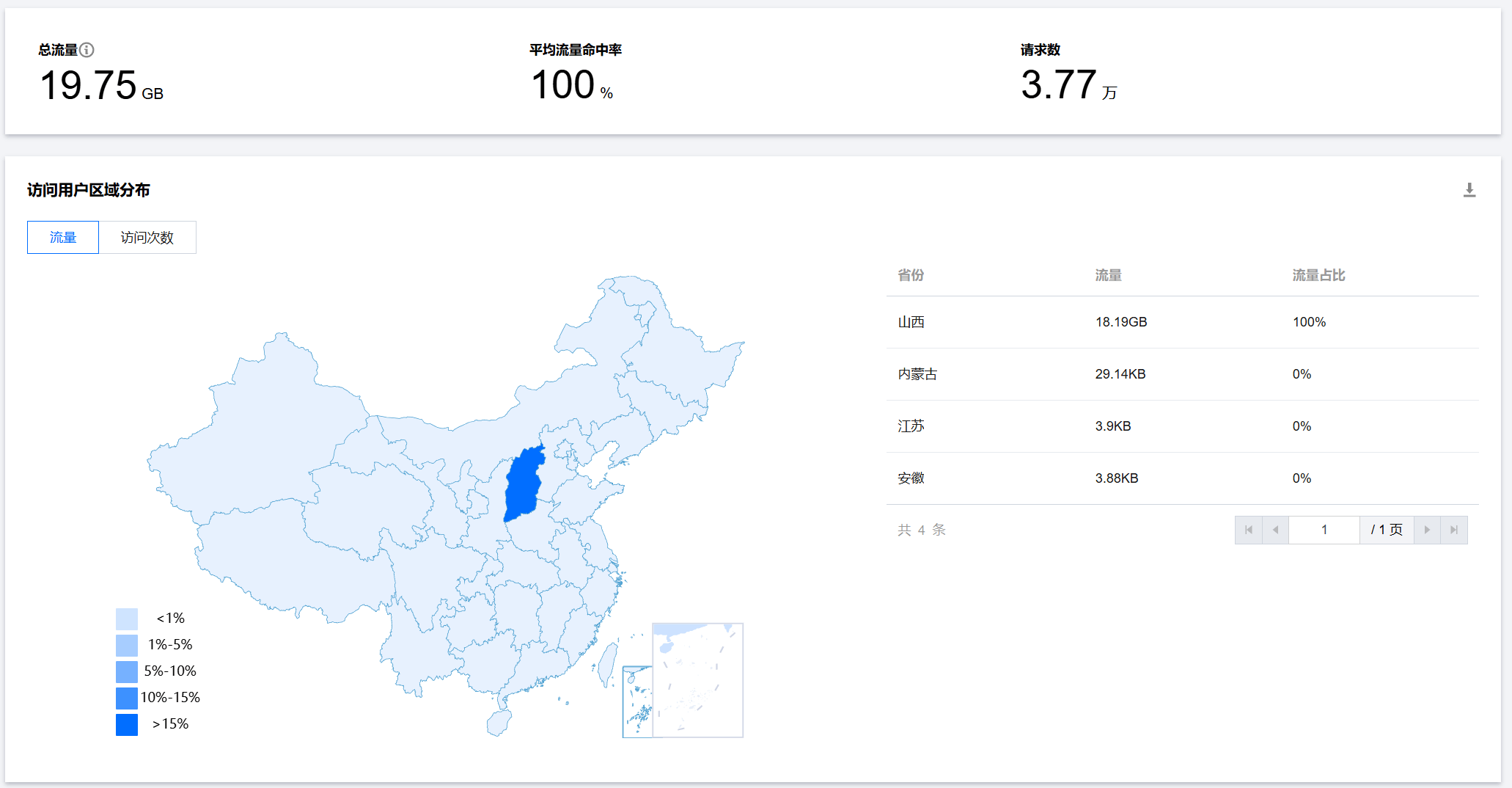

更正:按照目前了解到的信息,本次流量被刷大抵不是攻击事件,而是源自 PCDN 用户流量对齐的刷流行为:自 2024 年 3 月至今,中国境内有大量各类网站,在每天晚上固定时间,受到 IP 来自山西联通、江苏联通、安徽联通等地的固定网段的恶意流量攻击。[1]。

刷 PCDN 的真是人间之屑啊 。

缘由

实在是太大意了,一个不太常用的域名,在 CDN 域名配置里只设置了用量封顶,没有配置访问限频和下行限速。但用量封顶又有个缓存,不能即时生效,导致在封顶生效关闭域名前的这段时间内里任人宰割。另一方面,由于嫌弃腾讯云推广短信打扰,把所有短信通知关了,进而阙值被触发时的通知短信也没有。

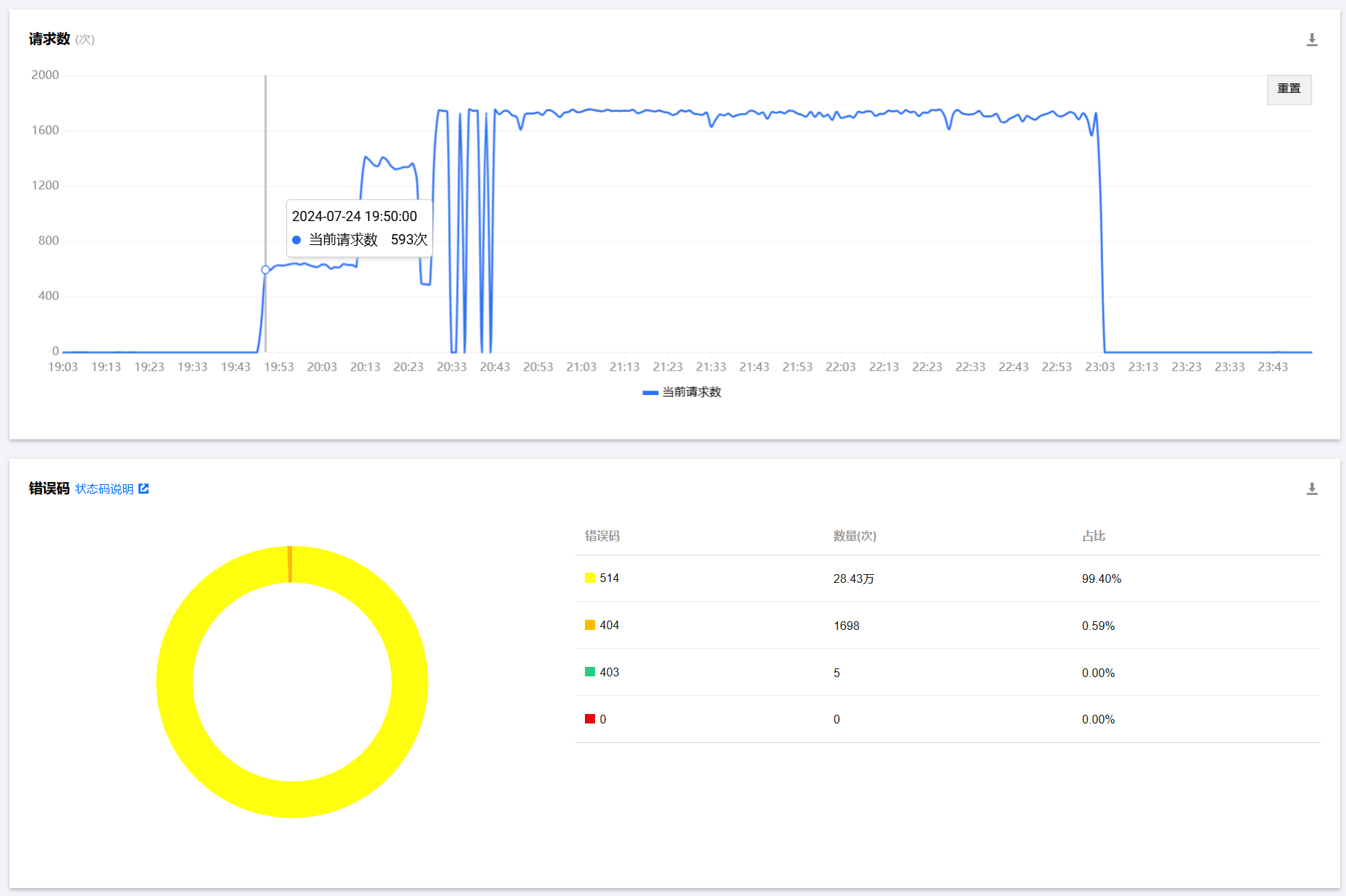

CDN 统计信息

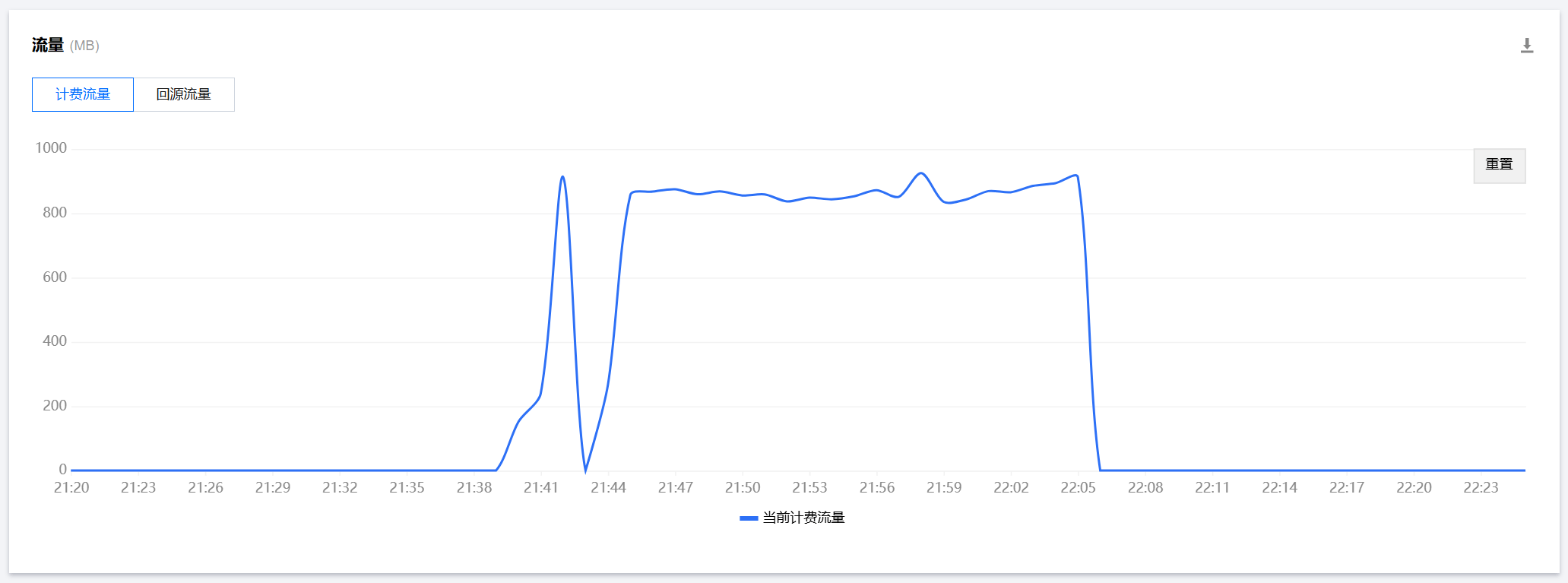

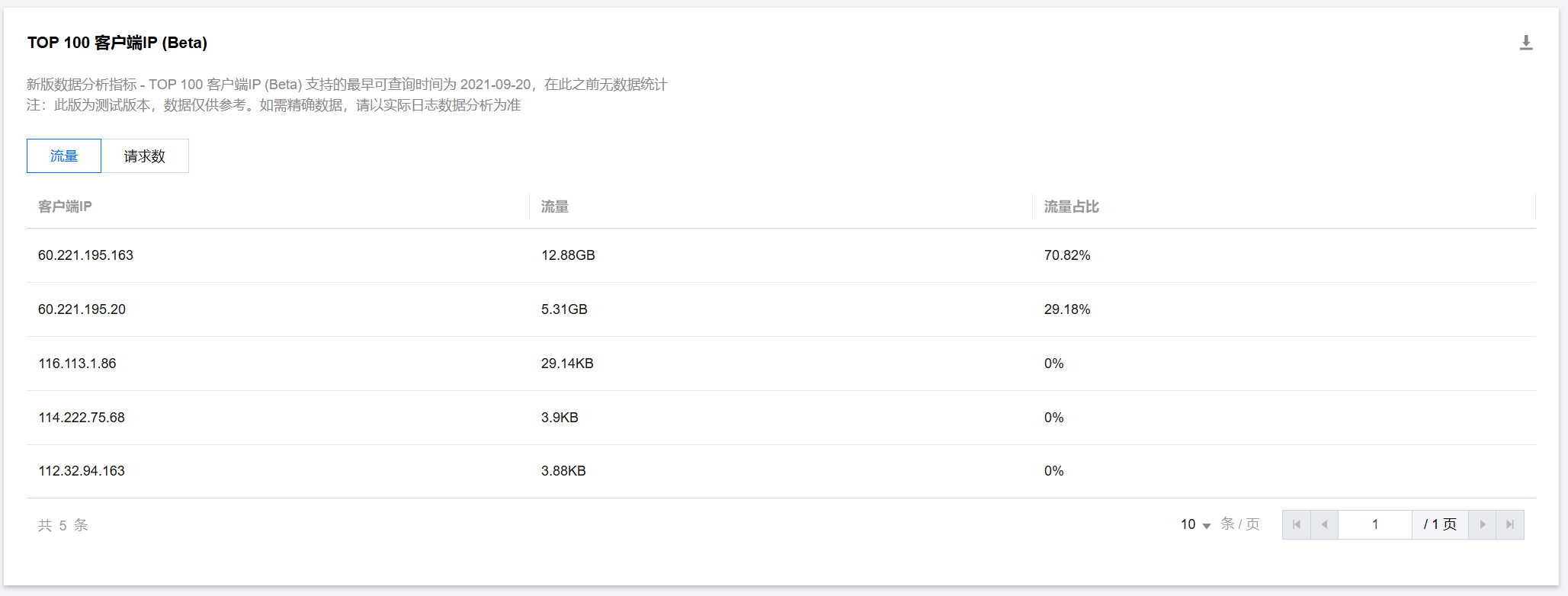

从 21:40 开始,到 22:05 封顶结束,7.62w 次请求,对一个仅仅 400K 的图片刷出了 18.19GB 流量,真是混蛋啊,它只是一个图片文件啊啊啊,完全无法理解对方意图何在。

改进

痛定思痛,粗放式的域名配置隐患太大了,此前因为加速域名太多没有细致配置,每个域名的设置各不相同。这次翻下腾讯云 API,照例写个 Node 脚本,进行批量修改。

统一标准:

- 共用 IP 黑名单/ UA 黑名单;

- IP 访问限频:30QPS;

- 下行限速配置:5120kb/s;

- 用量封顶:5GB、24 小时、关闭 CDN。

项目地址:

列表

IP 黑名单列表

| IP | 地址 | 运营商 | 损失流量 | 攻击时间 |

|---|---|---|---|---|

| 60.221.195.20&163 | 中国 山西省 临汾市 | 中国联通 | 18.19GB | 2024/07/22 |

| 60.220.182.16 | 中国 山西省 长治市 | 中国联通 | 4.36GB | 2024/07/24 |

UA 黑名单列表

*nmap*|*NMAP*|*HTTrack*|*sqlmap*|*Java*|*zgrab**Python*|*python*|*curl*|*Curl*|*wget|*Wget**MJ12bot*|*a Palo Alto*|*ltx71*|*censys*|*AhrefsBot**Go-http-client*|*CensysInspect*|*toutiao*|*Barkrowler*

激进列表

unclemcz/ban-pcdn-ip (github.com)[2]